La empresa de ciberseguridad Any.Run ha analizado exhaustivamente cómo algunos hackers están usando un cargador poco conocido llamado PhantomLoader para infectar PCs con el malware SSLoad, un virus muy potente y con gran habilidad para pasar desapercibido ante controles y análisis. Estos dos softwares se combinan con un ataque phishing para lograr que la víctima descargue un archivo Word que incorpora código malicioso.

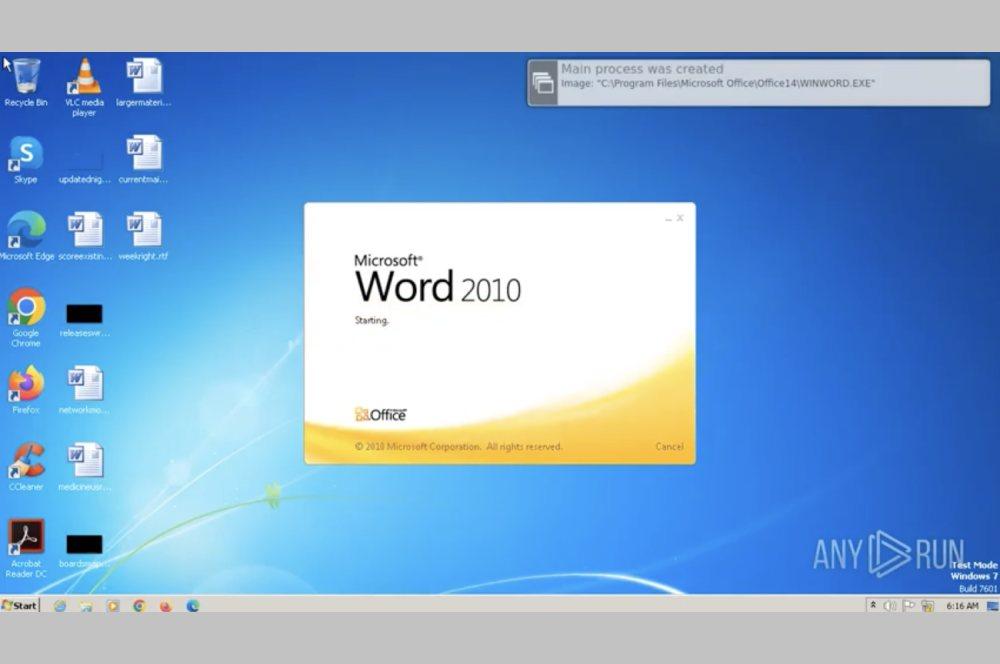

PhantomLoader es un cargador o programa malicioso que suplanta ser un archivo DLL o .exe, y que se instala fingiendo ser un archivo llamado «WINWORD.EXE» del antivirus «360 Total Security», un programa real, pero que ha sido parcheado para que el virus pueda extraer datos a partir de él. El cargador «se añade a un archivo DLL legítimo mediante la aplicación de un parche binario al archivo y empleando técnicas de automodificación para evadir la detección», según lo describen analistas de seguridad de la firma Intezer

Desde Any.Run lo definen de la siguiente forma: «Lo que hace que PhantomLoader sea único es que se añadió para formar parte de una DLL legítima o un ejecutable de un software conocido mediante la aplicación de un parche binario a la DLL o al ejecutable y la adición de una técnica de automodificación. Esta última descifra un fragmento de código incrustado, que luego descifra y carga SSLoad en la memoria», explican.

Por otro lado, SSLoad es un malware programado en Rust que sí es más conocido, y que tiene también una gran capacidad para pasar desapercibido en el dispositivo infectado. De hecho, este malware es capaz de modificar su comportamiento si detecta que otro software, como un antivirus, lo está analizando, deteniendo o cambiando sus procesos para evitar ser detectado.

Cronología

La infección mediante esta técnica, que se sirve de los varios recursos mencionados, se lleva a cabo mediante los siguientes pasos:

- Ataque phishing

- Instalación de PhantomLoader suplantando un antivirus

- Ejecución de SSLoad

- SSLoad recaba información sobre el sistema

- Transmisión de datos entre el equipo infectado y los ciberdelincuentes

En primer lugar, un correo electrónico phishing consigue que la víctima descargue un documento de texto Word malicioso. Si el usuario lo ejecuta, este instala en el ordenador los archivos de PhantomLoader y SSLoad.

Una vez el malware ha conseguido instalarse, SSLoad comienza a recabar información sobre el sistema operativo y su configuración, para poder adaptarse al entorno y operar de manera distinta para garantizar el éxito en el SO que tenga el usuario. Hecho esto, SSLoad se conecta al servidor de comando y control (C2) de los hackers, mediante una comunicación cifrada que impide a las herramientas de seguridad de red detectar actividad sospechosa.

Una vez se establece la comunicación con los servidores de los atacantes, estos pueden usar el canal para enviar más malware, para robar datos o para otras actividades según sus intereses sobre el equipo infectado.

El análisis de este malware vuelve a recordar la importancia de no descargar y ejecutar archivos en nuestro ordenador que provengan de fuentes que desconocemos, así como de la necesidad de que los softwares antivirus sean capaces de reconocer estos nuevos programas maliciosos con habilidades para pasar desapercibidos.

The post PhantomLoader, un nuevo potente malware que se hace pasar por antivirus appeared first on ADSLZone.